aneb

Mohou nám být data ukradena/á?

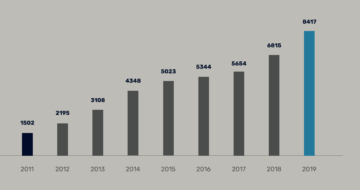

V posledních měsících se naprostá většina z nás s digitalizací potkávala výrazně více než kdy dříve. Distanční výuka ve školách, home office pro vybrané profese, online divadelní představení atd. Využití jedniček a nul roste nečekaným tempem a občas i nečekanými směry. Digitalizovaná je dnes naprostá většina segmentů lidského života. Míra digitalizace roste i v tak klíčových oblastech, jako je zdravotnictví (kde nejde jen o závislost novinářů na datech z ÚZIS). A s růstem digitalizace rostou požadavky na výpočetní výkon, objemy úložišť a rychlost spojení. Proto i firmy poskytující ICT a navazující služby také zaznamenávají růst. Zdá se tedy, že dopady pandemie jsme eliminovali a digitalizace přináší prospěch občanům i firmám.

Bohužel jen málo výše zmíněných požadavků na výpočetní výkon, úložiště a připojení řeší i bezpečnost. A i v digitálním světě jsou kromě uživatelů a poskytovatelů (zákazníků a prodejců, výrobců, pěstitelů…) i ti „z druhé strany“. V kybersvětě jim říkáme kyberzločinci. Ti kují své pikle ne pro slávu v komunitě hackerů, respektive crackerů. Kyberzločinci, stejně jako ti „analogoví“, hledají způsob, jak snadno přijít k penězům. Protože míra naší závislosti na digitalizovaných platformách se dá převést na peníze, tak kyberzločincům stačí najít způsob, jak nás odstavit od dat nebo nám data přímo ukrást. Když se jim to podaří, stačí jim říct si o nějaké naše peníze. A my (je jedno, jestli uživatelé nebo poskytovatelé) buď zaplatíme, nebo nezaplatíme. Po zaplacení nám bude možná umožněn návrat k běžnému provozu. Když nezaplatíme, nemáme funkční systém a čekáme na jeho obnovení ze záloh (pokud je máme v použitelném formátu).

| Infobox: Hacker je zvídavý člověk, který hledá v existujícím systému nové formy využití a to i třeba přes objevené zranitelnosti systému. Cracker je zločinný hacker. Hledá zranitelnosti v systému, aby je využil k útoku, ze kterého bude mít zisk. Ransomware je druh malwaru, tedy škodlivého počítačového programu.Postupná nákaza systému typicky skončí zašifrováním dat, což omezí nebo dokonce znemožní užívání daného systému. Jak napovídá název (ransom = výkupné), útočník požaduje na oběti výkupné za poskytnutí klíčů na dešifrování. |

Tady se musíme na chvilku zastavit a popřemýšlet nad statusem „ukradená data“. Ano, pokud například po ransomware incidentu zaplatím a dostanu odpovídající klíč, tak jsou data opět použitelná a systém může fungovat. Ovšem data už jednou provždy byla mimo naši kontrolu a my nijak neovlivníme, kdo všechno k nim měl, má a bude mít přístup.

Pro ilustraci pár příkladů z různých prostředí, kde nejde o notoricky známé zabezpečení kancelářského provozu.

- Z e-shopu ukradli data o jeho uživatelích. Šlo o nešifrovaně uložená jména, hesla, čísla bankovních účtů… E-shop nechce ztratit reputaci a zákazníky, obratem zaplatí, všechna data dostane zpět a jakoby nic se jede dál. Ale (v rozporu s GDPR) incident nenahlásí a uživatelé žijí v blažené nevědomosti. Ovšem kyberzločinci mají kopii dat. A v tom množství záznamů se určitě najde pár případů, kdy jméno a heslo do e-shopu bude shodné s jménem a heslem do banky. Banka je definována v číslu účtu (čtyři čísla za lomítkem na konci). Pak už je to jen o strojovém zpracování ukradených dat a formě zabezpečení přístupu do daného e-bankovnictví na straně banky.

- Některé krávy jsou opečovávané podobně jako špičkoví sportovci. Na dojivost nemá vliv jen kvalitní krmivo, ale i správná teplota a vlhkost. Pokrokový sedlák automatizoval produkci mléka a aby se jeho krávy nedostávaly do tepelného stresu, tak podle aktuálních dat z čidel nechává ve stájích větrat automaticky. Nebudeme z toho dělat scénář akčního filmu, kdy do stájí vtrhne maskovaný kyberzločinec a překonfiguruje čidla tak, že automat začne špatně větrat, krávy málo dojit a krachující farmu bude moct koupit zlý velkoagrárník za zlomek reálné ceny. V reálném životě stačí například nevhodně zvolená architektura zdrojů dat, kdy levné čidlo nevydrží správně nakalibrované a začne poskytovat nereálná data. Dojivost klesá, sedlák neplní nasmlouvané dodavatelské kvóty, mlékárna vypovídá smlouvu a sedlák místo dovolené hledá nového odběratele. Sice už dřív zjistil, kde byla chyba, ale minulá výhodná smlouva s mlékárnou je již pryč.

- Moderní prodejní řetězec upravuje plochu ve svých prodejnách na základě tzv heat map (monitorují zákazníky vyzařované teplo a v dlouhodobém pohledu tak vidí, před kterými regály se zákazníci nejdéle zdrželi). Kreativní marketingový pracovník pracující na úkolu týkajícím se těchto dat si po cestě do práce na notebooku procházel soukromou poštu. Tam našel i e-mail s přílohou, která měla popisovat změny chování zákazníků v kamenných prodejnách v době pandemie. Přílohu stáhl, otevřel, povolil spuštění požadovaného makra a… nic nového, světoborného se nedověděl. A navíc nevěděl o tom, že spuštěné makro vedlo k nákaze notebooku Emotetem, který pak přizval i Ryuk. Po pár dnech ve firmě začal poprask. Klíčová data jsou nedostupná, šéf v návalech emocí mění barvy, lidi z IT krčí rameny, prodejny sice fungují, ale výnos klesá.

- Ne vždycky jde o byznys: když si děda na důchod pořídil skener a digitalizoval všechny fotky, co byly doma, byli všichni rádi. Vzpomínky budou archivovány pro budoucí generace, obraz nezničí UV záření nebo plíseň a bude si je moct nakopírovat široká rodina. Před Vánocemi udělala babička betlém s vtipnou koláží, do které rozstřihala pár starých rodinných fotek. Nový rok ale začal ztrátou dat, když se nepodařilo část archivovaných fotek přenést na nový disk, který dostal dědeček pod stromeček. Ještě že těch, co babička rozstřihala do betlému, se dědečkův kyberincident netýkal.

Pokud nechceme, aby digitalizace havarovala z důvodu ztráty dat nebo kvůli omezení zpracování či přenosu dat, je třeba při návrhu, nasazení i během provozu řešit nejen výkonnostní, ale i bezpečnostní aspekty. Bezpečná digitalizace se opírá o:

- bezpečnou platformu

– kterou zajistí provozovatel digitalizovaného systému

- bezpečnou komunikaci

– jejíž pravidla může nastavit a vynucovat opět provozovatel systému

- bezpečné využívání

– se částečně opírá o nastavení platformy a pravidel pro komunikaci a částečně jde o chování jednotlivých uživatelů

Z výše uvedeného lze odvodit, že bezpečnost je třeba řešit jak v rámci infrastruktury, tak i v koncových bodech. Nestačí ale řešení samotné technologie. Je třeba bezpečnost řešit i na úrovni procesů. V zákoně se píše, že právnická osoba je odpovědná za to, že jsou provedená nezbytná technická a organizační opatření k zamezení nebo odvrácení následků spáchaného trestného činu.

Bezpečnost digitalizovaných systémů, resp. dat v nich zpracovávaných, je zjevně velmi komplexní disciplína. Pro vyhovění zákonu, pro zajištění správného provozu digitalizovaných systémů a pro zachování dobrého jména společnosti i z mnoha dalších důvodů však bezpečnost nelze opomíjet. Bohužel ale neexistuje žádné unifikované bezpečnostní řešení, které by bylo možné „sekat jako Baťa cvičky“. Jako vodítko lze využít řadu doporučení, norem a zákonů. V ČR máme NÚKIB a ZoKB. Celosvětově je známá norma ISO 27k. Světoznámý bezpečnostní kyberframework amerického NIST má v poslední době dobrou alternaci v MITRE ATT&CK. Než se ale vrhnete do studia uvedených zdrojů, máme pro vás pár bodů pro minimální zajištění počítačové bezpečnosti u IS pracujících s významnými informacemi.

- Zajištění požadavků bezpečnostní politiky pomocí bezpečnostních funkcí:

– autentizace uživatele pro role správců a uživatelů na začátku každého přístupu k IS

– autorizace uživatele pro role správců a uživatelů pro řízení přístupu k jednotlivým částem IS

– nepřetržitý sběr, ukládání a vyhodnocování logů z IS, a to v tzv. RAW formátu s vysokou mírou granularity

– zajištění důvěrnosti, integrity a dostupnosti dat v rámci komunikací i jejich ukládání

- Čím a jak jsou realizovaná výše uvedená opatření, je třeba popsat v dokumentaci. Ta je využívána při pravidelném testování bezpečnosti i při případném předání správy.

- Během celého životního cyklu IS musí být bezpečnostní funkce chráněny před narušením nebo neautorizovanými změnami.

- Využívání uvedených bezpečnostních funkcí musí být přiměřeně navázané na opatření z oblasti personální, administrativní a fyzické bezpečnosti.

Zejména bod o zajištění důvěrnosti, integrity a dostupnosti dat na sebe váže celou řadu dalších opatření.

Často se ovšem stává, že stávající IT a bezpečnostní systémy již nemají dostatečnou kapacitu nebo jim dokonce některé schopnosti chybí. Velmi často stávající IT a bezpečnostní pracovníci nedisponují volnými kapacitami pro řešení nově digitalizovaných systémů. Nejen v takových případech je vhodné zkonzultovat potřeby digitalizace systémů s některým ze zavedených partnerů pro informační a komunikační technologie.

| V O2 vám dokážeme nabídnout produkty pro komunikační řešení, cloud s elastickým výpočetním výkonem i úložným prostorem. To vše obalíme bezpečnostními produkty. A proškolení i testování uživatelů a správců zajistí elektronická školicí platforma. V odborných kompetenčních centrech (cloud, IoT, bezpečnost) můžete probrat své potřeby s O2 specialisty a určitě najdete to nejefektivnější a zároveň bezpečné řešení. |

| Telekomunikační a IT služby O2 pro digitalizací firmy: |

Kontaktujte nás a nezávazně se informujte o možnostech, které vám cloud nebo další ICT řešení pro firmy od O2 nabízejí.

S digitalizací vám poradíme

Ivo Kubíček, business development manager – security

V oblasti ICT se Ivo pohybuje už čtvrt století. Od původního fyzického budování sítí a stavby PC se posunul k designu infrastrukturních prvků. Architektonické, předprodejní i prodejní aktivity od širokého záběru (PC, ntb, servery, UPS, sítě) začal na přelomu století více orientovat na sítě a bezpečnost. Svou znalostní bázi podpořil studiem na Cisco Academii, stejně tak jako získáním řady certifikací. V minulém zaměstnání na pozici produktového specialisty řešil sítě a jejich bezpečnost se širokým portfoliem zákazníků (od různě velkých ISP, přes státní organizace až k firmám a korporacím). Aktuální práce v O2 kompetenčním centru bezpečnosti ICT mu dává další nové podněty. Vždy se snaží být při řešení úkolů efektivní, což často znamená nečekanou, ale funkční kombinaci různých nástrojů. Tyto inovativní pohledy mají určitě své kořeny v jeho zálibě v „bastlení“, zájmu o moderní technologie a touze pomoct, jak nejlíp to jde.